L’APP ufficiale per richiedere soccorso

La nuova APP del centro unico delle emergenze apre una nuova frontiera della richiesta di soccorso e, ovviamente, aggira le difficoltà e le lungaggini telefoniche che molte persone hanno lamentato.

La nuova APP del centro unico delle emergenze apre una nuova frontiera della richiesta di soccorso e, ovviamente, aggira le difficoltà e le lungaggini telefoniche che molte persone hanno lamentato.

La sicurezza adattiva è un paradigma secondo il quale le policy di protezione vengono “adattate” al tipo di sistema impiegato. Questo paradigma è fondamentale lì dove c’è una commistione tra

È uno strumento già attivo su Facebook di cui pochi sanno l’esistenza. Essenzialmente è un grado di riconoscere quando un individuo ha intenzione di commettere un suicidio. Vediamo come funziona.

Sono passati oltre 20 anni da quando il protocollo di sicurezza SHA-1 è entrato in vigore. In questi 20 anni ne sono nati degli altri e lo stesso SHA si

Il 16 febbraio 2017 il Parlamento Europeo ha approvato le norme di diritto civile sulla robotica. Il testo, che trovate in allegato a questa pagina, rappresenta un importante passo avanti

Aeroporti, centrali nucleare, impianti industriali, quale sarà il futuro dei sistemi SCADA in termini di sicurezza? Vediamolo assieme.

Risponde a questa domanda TrendMicro, celebre compagnia internazionale di cyber security e lo fa con il solito report annuale e una sfilza di numeri e statistiche da far impallidire l’ISTAT.

Volete rimanere sempre informati sulle novità riguardo la ICT Security? C’è un nuovo canale gratuito su Telegram. Clicca qui per iscriverti! https://t.me/ictsecurity

La settimana scorsa mi sono recato a Bruxelles per seguire un progetto che, in modo molto generico, potremmo definire d’integrazione tra tecnologie ICT. L’Europa sta tentando qualcosa di straordinariamente interessante,

In meno di 60 giorni il termine CyberSecurity (o CyberSec) è diventato alla stregua del termine spread qualche anno fa, quando la crisi economica volteggiava minacciosa sulle teste degli europei. Dagli Stati

Abbiamo parlato spesso delle modalità sbagliate per gestire dati ed informazioni ma credo sia giusto affrontare anche il tema di quale sia il modo corretto di trattare informazioni in modo

Ancora una volta parliamo di etica, ancora una volta parliamo di deontologia. Sul lavoro sono necessarie competenza e professionalità eppure i recenti casi di cyber spionaggio dimostrano il contrario.

Lei è Alisa, in queste ore i giornali dicono che lei è l’arma di Putin contro gli Stati Uniti ma forse si sbagliano tutti.

Chiudiamo l’anno 2016 con un articolo dedicato alla corretta gestione degli errori logici all’interno delle unità NAS e, più in generale, all’interno dei cluster dati.

Mark Zuckerberg è il fondatore di Facebook e, qualche giorno fa, ha confermato di aver sviluppato Jarvis, un assistente virtuale che gli consente di gestire la casa attraverso comandi vocali

La notizia è di oggi ed il sito Rai News la batte come segue: E’ stato Vladimir Putin a guidare “personalmente” l’attacco hacker a Hillary Clinton, dice la NBC

L’incapacità di gestire un datacenter è quanto di più pericoloso possa esserci per una società ICT. Yahoo, che nel corso di questi mesi, è stata oggetto di attacchi ripetuti, deve

Alcuni utenti si vedono arrivare delle mail da destinatari conosciuti, con allegato un file winmail.dat Vediamo che cosa è e come si apre.

Ne avevamo già parlato. I rapporti USA – Russia e Cina stanno subendo un mutamento importante e non necessariamente positivo. Gli stessi hacker di Anonymous stanno facendo pressioni per evitare

Falla 0 Day per FireFox dalla versione 41 alla 50, per sistemi Windows. Ringrazio Pietro per la segnalazione che viene direttamente da WordFence. Tutte le informazioni di seguito.

Pochi lo sanno ma Anonymous è preoccupata per la sorte della Cyber Security americana e ha intrapreso una campagna per candidare John McAfee come capo della cyber security della Casa

Sul sito di Repubblica si legge: IL DIPARTIMENTO di Funzione Pubblica, ossia l’istituzione governativa che si occupa di digitalizzare la PA, si è fatta bucare un sito da un ragazzo

Circa 13 ore fa, Mark Zuckerberg era a Lima in Perù e sedeva in mezzo ad oltre 20 presidenti e primi ministri di tutto il mondo. Tra gli argomenti discussi

La settimana scorsa un cliente mi ha contattato chiedendomi di valutare la dismissione di alcuni apparati considerati obsoleti. Si trattava di un trio di server di 6-7 anni fa, dotati

Qualche minuto fa ho ricevuto una mail contenente un file di configurazione che, come molti sapranno, è un file che auto-configura l’iPhone. Tramite questo file è possibile agevolare il lavoro degli

Ancora un attacco da parte di hacker a danno degli USA. Si sospetta che l’origine possa essere la Russia.

Vi avevo avvertito in questo articolo della pericolosità degli hacker cinesi. Ebbene è di poche ore fa la notizia che la portaerei Regan sarebbe stata attaccata da hacker cinesi.

Ci risiamo, la Russia e l’America sono nuovamente ai ferri corti. Questa volta l’America minaccia apertamente la Russia di essere pronta a contrattaccarla in termini di attacchi cyber. Il motivo alla

Una doverosa premessa La sicurezza ICT internazionale è qualcosa di cui si sente parlare poco. Spesso sentiamo parlare di sicurezza ICT nazionale ma della “globale” quasi mai. Ricorderete del furto

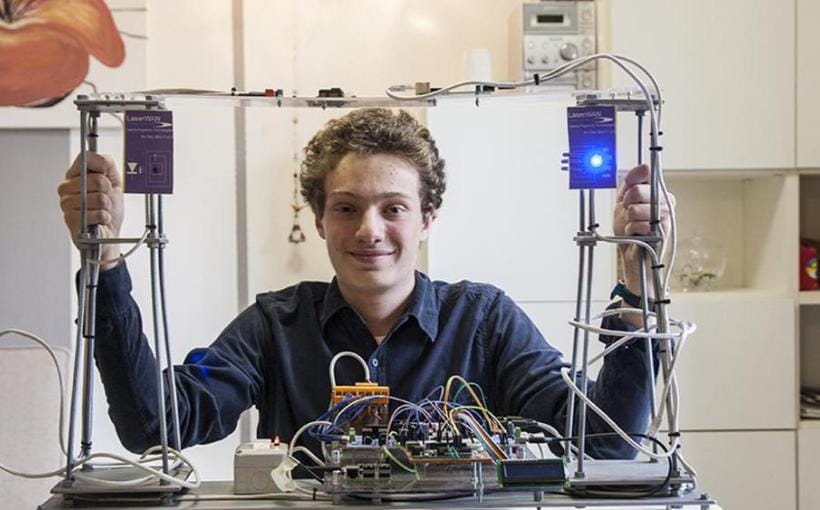

Avete mai sentito parlare della LaserWAN? Forse no, si tratta di una tecnologia innovativa in grado di portare un flusso dati e quindi connettività, incapsulando il tutto dentro un fascio