Data Breach: Banca Sella

È ormai passato qualche giorno dal data breach di Banca Sella ed è arrivato il momento di tirare qualche considerazione in merito a quanto accaduto, fuori da ogni polemica ma

È ormai passato qualche giorno dal data breach di Banca Sella ed è arrivato il momento di tirare qualche considerazione in merito a quanto accaduto, fuori da ogni polemica ma

Uno degli aspetti di maggior criticità nelle piccole pubbliche amministrazioni (ma anche nelle grandi) è la realizzazione ed il mantenimento di un inventario delle risorse ICT. Si tratta di obbligo

Sul portale del Garante per la Potezione dei Dati Personali sono stati pubblicati i provvedimenti contro la Regione Lazio, l’azienda LazioCrea S.p.A. e la ASL Roma 3 a seguito del

Negli ultimi anni si è affermata una corrente contraria al processo di purificazione derivante dalla digitalizzazione audio/video. È un argomento che gli appassionati di musica ma anche di cinema conoscono

A Roma, in questi giorni si sta verificando una situazione che merita attenzione: l’Anagrafe sta riscontrando numerosi problemi bloccanti durante l’esecuzione del nuovo gestionale che si è scelto di adottare.

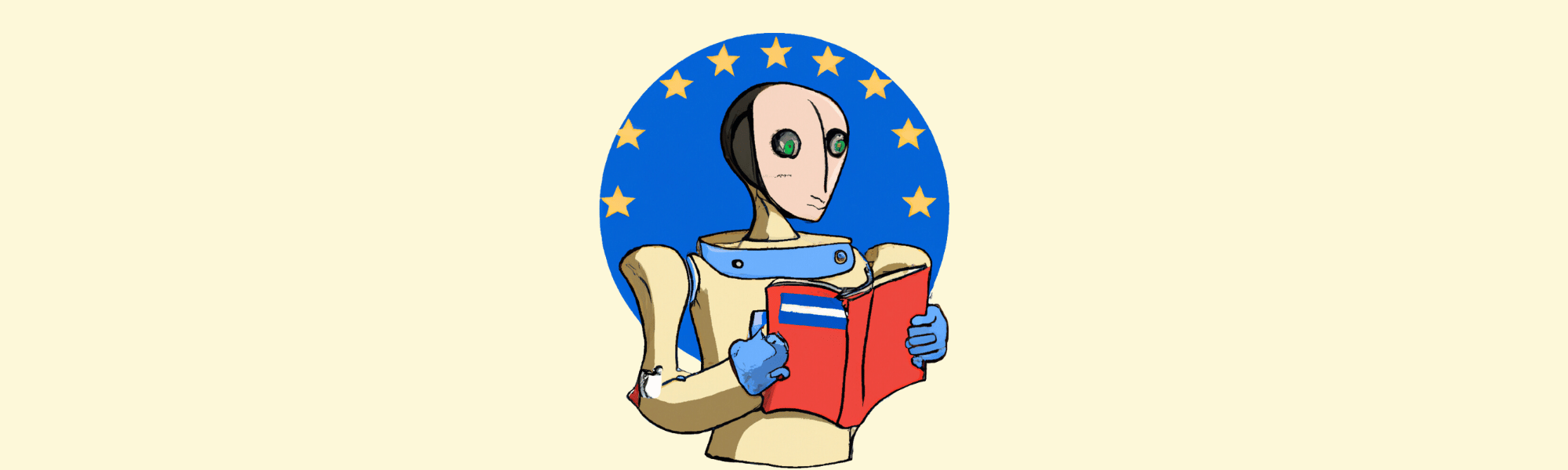

Con oltre 450 pagine dedicate all’intelligenza artificiale, l’AI Act è un risultato storico ottenuto dall’Europa a vantaggio dei suoi cittadini. L’AI Act però è un testo particolare e di una

La normativa NIS2 introduce e sottolinea l’importanza di condividere le informazioni sulle vulnerabilità, con i Paesi membri. Il processo, seppur descritto in modo molto generale, racchiude al suo interno una

Il GDPR ha impartito chiare regole per il corretto trattamento delle informazioni, anche attraverso l’adozione di specifiche misure organizzative. Ve ne sono alcune strettamente legate con il reparto tecnico che

Nel panorama dei rischi informatici è corretto fare delle opportune distinzioni perchè la classificazione e gestione del rischio è uno dei temi più interessanti da approfondire. Tra le varie classificazioni

Di seguito si riporta la tabella dei settori critici inseriti nella NIS 2 (Allegato 1 e Allegato 2). Si ritiene che la tabella possa essere un utile spunto per capire

Il 20 febbraio 2024, alle ore 11:00 GMT, oltre dieci forze di polizia hanno comunicato di aver interrotto gli affari illeciti del Team LockBit, autore di molteplici data breach in

Il controllo numero 17 dei CSC si occupa della “Gestione e Risposta agli Incidenti” ed è un argomento di assoluta attualità perché, partendo dall’assunto che nessuno è invulnerabile ad un

Con lo sviluppo dell’intelligenza artificiale, è tornato a diffondersi il termine transumanesimo. Cerchiamo di capire che cosa è, quali implicazioni ha per la società e, soprattutto, che relazione c’è con

Il controllo 14 dei CSC si basa sulla “Sensibilizzazione e Formazione sulle Competenze di Sicurezza”, un argomento indubbiamente importante ma anche sorprendente da trovare dentro documenti di questo tipo. Approfondiamone

I CSC dedicato una particolare attenzione al recupero dei dati. Affrontiamo l’argomento e analizziamolo alla luce degli attuali rischi.

Si continua a parlare d’Intelligenza Artificiale in ogni ambito ma è importante anche capire in che contesto sociale viene calata questa tecnologia.

Il 30 gennaio 2024, Elon Musk ha dichiarato che il primo Neuralink è stato installato all’interno di un cervello umano. Cerchiamo di capire che cos’è Neuralink ma soprattutto approfondiamo meglio

Il viaggio nell’esame dei Critical Security Control, iniziato con la presentazione, prosegue con uno degli argomenti più interessanti: la difesa dalle minacce della rete.

Articolo di: Andrea Lisi e Edoardo Limone Il trattamento dei dati personali eseguito per mezzo di algoritmi d’intelligenza artificiale rientra nella categoria dei trattamenti automatizzati, attualmente previsti dal GDPR (Art.

Continuiamo ad utilizzare il termine intelligenza artificiale per descrivere una disciplina che al momento ha molto poco da condividere con il significato della parola intelligenza. Approfondiamo questo concetto.

I Critical Security Controls sono una risorsa essenziale per tutti coloro che intendono approcciare la cybersecurity a livello d’impresa e sono alla base della Circolare 2/2017 di AgID. Pochi conoscono

Un luogo comune è quello di associare l’intelligenza artificiale agli automi, a quelli che comunemente vengono definiti robot. In questo articolo verranno espresse alcune considerazioni in merito.

C’è una notizia che è stata poco commentata e riguarda l’obbligo delle banche europee di testare la loro capacità di ripresa dopo un attacco hacker. L’informazione è importante e dovrebbe

C’è un interessante testo di Emanuele Severino, ormai certamente segnato dal tempo ma ugualmente stimolante, che s’intitola “Il Declino del Capitalismo”, edito da BUR, ISBN: 9788817018739. Il testo è stato

Cosa è successo a Westpole S.p.A. proviamo a fare una scheda sintetica degli eventi ma soprattutto cerchiamo di capire meglio chi sia Westpole S.p.A.

La situazione del rilascio dei passaporti è diventata così tanto critica che in alcune città si è interrotto il rilascio e si sono sviluppate attività illegali. Cerchiamo di saperne di

La credenza per la quale l’intelligenza artificiale causerà una riqualificazione del lavoro è spesso mal riposta. Ciò a causa di una scarsa considerazione del processo alla base della rivoluzione dell’ambito

Internet è diventato nel tempo il calderone per una molteplicità di contenuti, alcuni leciti ed altri illeciti. Se all’inizio si poteva sperare di reprimere quelli illegali, ben presto ci si

Il 13 novembre 2023 la cybergang Alpha Team ha bucato il portale di Federprivacy e anche i suoi social network. Per molti è stato un momento di stupore, per altri

Che Internet sia cambiata negli ultimi dieci anni è un’affermazione scontata ma forse, ma forse in passato, difficilmente si sarebbe potuto immaginare l’evoluzione che avrebbe preso.