Il 16 marzo la CNBC pubblica un interessante articolo in merito alla cyber security e alla responsabilità personale dei dipendenti governativi sui dati caricati all’interno dei devices o delle informazioni trattate. I risultati non sono molto confortanti.

Cominciamo da un’affermazione che potrebbe essere il centro di tutta la questione:

Just 13 percent of government employees believe they have complete personal responsibility for the security of their work devices or information, the report carried out by analytics firm YouGov and published by security firm Dtex Systems said.

Questa affermazione dovrebbe far riflettere proprio perchè parliamo di dipendenti governativi, ossia di personale che in teoria dovrebbe avere cura nella gestione delle informazioni.

Forty-eight percent of those surveyed said they had no responsibility at all, believing the securing of data to be squarely the remit of IT professionals. Roughly half of respondents believed that being hacked was inevitable no matter what protective measures they took, while 43 percent simply didn’t believe they could be hacked.

Attenzione alla frase in prima riga, perchè questo aspetto è particolarmente rilevante ed è un must anche in italia. Il 48% degli intervistati dice di non avere responsabilità in merito alla sicurezza del dato, demandandola ai professionisti IT. Questo è un punto nodale in quanto la sicurezza delle informazioni e dei dati viene quasi sempre considerato ad appannaggio del reparto tecnico ICT e questo è un errore. La responsabilità delle informazioni (o dei dati se preferite) riguarda:

- Il possesso dell’informazione, che è di dominio di chi la conosce, di chi la maneggia e di come la maneggia. Non sempre l’informazione è utilizzata nell’ambito di un sistema informatico, di conseguenza l’uso prescinde gli aspetti tecnici.

- I supporti utilizzati per gestire l’informazione, che obiettivamente possono avere due sotto aspetti:

- Aspetti di configurazione: afferiscono il reparto ICT che prepara e mantiene aggiornati i sistemi e la loro sicurezza.

- Aspetti di utilizzo: che sono più rilevanti sugli aspetti di configurazione in quanto l’impiego di uno strumento potrebbe essere non regolare aggirando quelli che sono i vincoli di sicurezza imposti dal reparto ICT.

Ovviamente, sempre nel sondaggio, compare la parte che personalmente mi aspettavo essere paritetica all’Italia (e al resto degli altri Paesi).

Few people surveyed seemed to take seriously the likelihood and frequency of cyber threats — one in three employees believed they were more likely to be struck by lightning than have their work data compromised.

CyberSecurity: quanto costa la spesa agli Stati Uniti?

In un’epoca difficile dal punto di vista economico, proviamo a dare uno sguardo al costo della CyberSec in termini precisi.

| 2007 | 2016 |

| $ 7.5 miliardi | $ 28 miliardi |

Per il 2018…è prevista una crescita.

Non è solo questione di tecnica…

Non mi stancherò mai di dirlo e, come me, anche altri professionisti: la Cyber Security non è un esclusivo problema tecnico. Non esiste un software in grado di evitare la “leggerezza” e la mancanza di responsabilità nell’impiego dei dati sensibili.

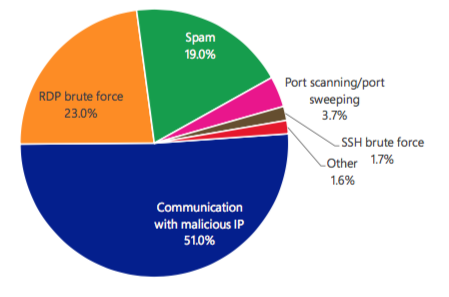

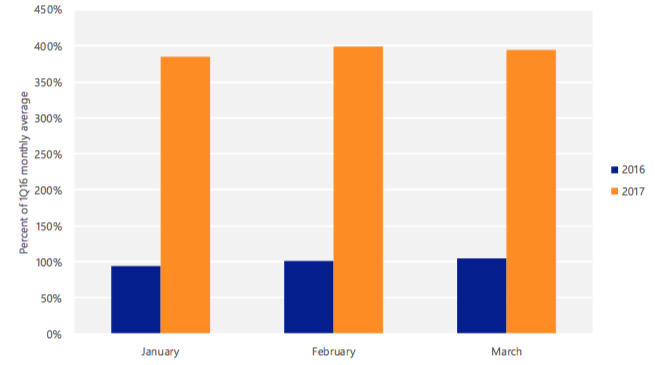

Secondo il Security Intelligence Report #22 di Microsoft (che trovate in calce), la crescita degli attacchi basati sulla compromissione della password e degli account è cresciuta nel 2017 di quasi il 400% rispetto al 2016. E gli attacchi sono per il 51% basati su IP malevoli.

Ecco quindi che si parla di attacchi basati a prendere di mira l’inconsapevolezza degli utenti, poichè la percentuale di altri attacchi può essere facilmente mitigata con soluzioni software in grado, ad esempio, di filtrare le comunicazioni su canali come il SSH.